Содержание

- Обратная уязвимость Apple

- GrayKey

- Вирус Pegasus

- Механизм песочницы и IMessage

- Как проверить, не заражён ли телефон вирусом Pegasus?

- Как еще обезопасить свой IPhone?

Обратная уязвимость Apple

Наверняка вы все слышали, что в процессорах Apple была обратная уязвимость под названием сheckm8. Появилась она более года назад, находилась в загрузчике Security Enclave и в загрузчике IBoot. Из-за этой ошибки нарушается цепочка доверенной загрузки и можно загружать что угодно. Потому на всех этих устройствах можно сделать Jailbreak (взлом). Такая функция не патчится, так как находится прямо в железе и её невозможно заменить или обновить. Ей активно пользовались такие компании, как Celebrite и GrayKey, о чём будет рассказано позднее.

Apple боролась с неполадками и выпустила в мае 2021 года очередной Security guide. В разделе «Безопасность загрузки» этой статьи можно увидеть, как работает цепочка загрузки. В прошлый раз уязвимость была обнаружена в Boot ROM, а также в Security Enclave, из-за чего можно было подбирать пароли без таймаута. Самое интересное заключается в процессорах Apple A12 и A13, которые появились позднее. Существует вероятность, что была обнаружена другая уязвимость. Если посмотреть на таблицу безопасности версий чипов для версий А12 (Iphone 10R и 10S) и А13 (Iphone 11) появилось разделение на девайсы до весны и после осени 2021 года. Похоже, что были исправлены всплывшие дырки в системе. Такие резкие изменения стоят чудовищно дорого, так как нужно менять матрицы, по которым делаются кристаллы. Apple решила переделать не только новые, но и старые чипы и это говорит, что проблема серьёзная.

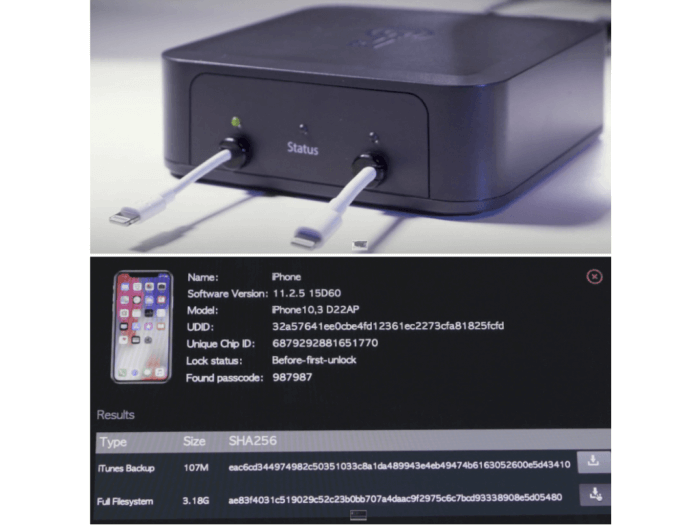

GrayKey

Утекла инструкция к софту компании GrayKey (GrayShift), в которой можно посмотреть, как девайс работает. Он позволяет извлекать данные, может перебирать код-пароли по 63-х миллионному словарю, выключать Security Enclave, чтобы не пересчитывать количество попыток ввода пароля. Возможно извлечение данных с выключенного или повреждённого устройства. Очевидно, что это всё делается с использованием неких уязвимостей. К сожалению, в инструкции не указано, какие именно чипы подвержены атаке. Софт пароля не быстрый, но простой пароль подберёт очень эффективно. Так что еcли старые Iphone были подвержены уязвимостям, то единственный выход – ставить огромный сложный пароль, который не просто подобрать.

Основная фишка софта GrayKey (GrayShift) заключалась в том, что они продавали его только для правоохранительных органов или разведок, так что узнать о софте можно было только из подобных утечек данных. Однако компания Passware 25 июня представила свою программу для перебора паролей. Они уже поддерживают Iphone с 4 по 6, а скоро и с 7 по 10. Это значит, что софт в скором времени будет в широком доступе. Так что если у вас устройство с версией меньше 10, стоит задуматься о смене смартфона. Учитывая новые вводные данные в статье Apple, чтобы чувствовать себя защищённым, придётся переходить как минимум на 12 Iphone с процессором А14. Но опасность таится не только за взломом подобными девайсами.

Вирус Pegasus

Вирус Pegasus известен давно. Это пример настоящего кибероружия, так как создан он вполне себе успешной коммерческой организацией NSO Group. Применяется он редко, стоит дорого, но атаковано было несколько десятков тысяч пользователей. Это стало известно благодаря отчёту Amnesty.

Как Пегас попадал на телефоны? NSO группа обладала некоторой цепочкой эксплойтов (exploit, эксплуатировать), которая позволяла без вмешательства пользователя заражать IPhone. Всё что нужно знать – это номер телефона, к которому привязан IMessage, после чего формировалось и отправлялось сообщение, и человек заражался. Никаких действий с его стороны не требовалось. После перезагрузки вирус пропадал до момента получения нового сообщения.

Механизм песочницы и IMessage

Безопасность IOS заключается в механизме песочницы: любое приложение исполняется в нём и не может взаимодействовать с системными файлами, потому нет и не может быть антивирусов под эту систему. Так что проверить со своего устройства, заражены вы или нет, нельзя. Механизм работает хорошо, но не все приложения работают в ней.

IMessage – мессенджер от Apple, обрабатывающий множество различных данных: аудио, видео, фотографии. Он является некой частью системы с устаревшим кодом, который написан на опасном языке программирования, что вызывает проблемы. Она давно встроена и, как любое системное приложение, её нельзя обновить или удалить. Потому для устранения уязвимостей Apple приходится выпускать обновления IOS, вместо обновлений системы. Так, для IMessage песочницы не существует, из-за чего, пробивая его, вы уже получаете довольно много привилегий.

В 14 IOS Apple выпустила специальный механизм – BlastDoor, однако он оказался нерабочим. С помощью Pegasus пробивалась даже версия 14.6. Судя по всему, чтобы исправить такую ситуацию, переписать придётся весь код IMessage на безопасном языке программирования. Врятли что-то подобное будет сделано в ближайшее время, из чего следуют две простые рекомендации:

- Выключить IMessage. Наверняка это никому не повредит. Есть конечно люди, которые пользуются им как основным мессенджером, но потеря не очень велика, так как вы перекроете открытый путь в вашу систему.

- Не выдавать свой основной номер. Рекомендация эта, правда, довольно слабая, потому что даже если вы заведёте дополнительный номер, то люди, с которыми вы общаетесь, так или иначе могут быть заражены и ваш номер станет известен.

Как проверить, не заражён ли телефон вирусом Pegasus?

Для проверки телефона на наличие такого вируса MST выпустила специальный Toolkit – MVT (Mobile Verification Toolkit). Это не софт, который можно запустить в пару кликов, а некий дистрибутив и для него вам нужен питон, докер, зависимости. Порядок установки и проверки вы можете найти на просторах Интернета.

Так как IPhone – это сплошные песочницы, проверять с помощью MVT можно лишь резервную копию, то есть backup, сделанный с помощью IToons или Finder (если у вас свежий Mac OS). Всё просто: вам нужно сделать резервную копию и натравить на него MVT, который проверит копию на наличие заражения или следов заражения. Звучит просто, но стоит отметить, что вам нужно обязательно сделать полную резервную копию с паролем, иначе скопируется меньшее количество данных. Когда ставите пароль на резервную копию IToons, выбирайте большой стойкий пароль, чтобы обезопасить данные от взлома. Далее с помощью MVT можно расшифровать пароль на архив и проанализировать его. Это достаточно абсурдное занятие ещё и потому, что сам backup может занимать сотни Гб, а проверять буквально несколько Мбайт системных данных. Однако других альтернатив нет. Набор индикаторов компрометации встроен в эту утилиту, так что проверка не вызовет проблем, если сможете поставить MVT.

Как еще обезопасить свой IPhone?

- В настройках выключите IMessage, от этого никто не пострадает.

- Поставьте стойкий код-пароль. Код-пароль и face-id – это основная линия защиты, так как практически все ваши данные защищены лишь ими. Выберите пароль больше 6 символов и измените старый, если он не достаточно надёжный. Так на экране ввода не будет показано количество требуемых символом, а лишь мигающая строка. Это сильно усложнит метод перебора пароля.

- Отключите доступ к панели управления на заблокированном экране. Если вы потеряете свой IPhone, злоумышленник может перевести его в авиа режим. Но без панели управления сделать этого не получится. Проблем в повседневной жизни это не вызывает, однако сильно мешает злоумышленникам, особенно в том случае, если вы используете электронную сим-карту (eSim). В таком случае, при включении вашего телефона он сразу же стучится в Интернет, благодаря чему можно узнать, где он находится, удалённо его заблокировать, сбросить данные.

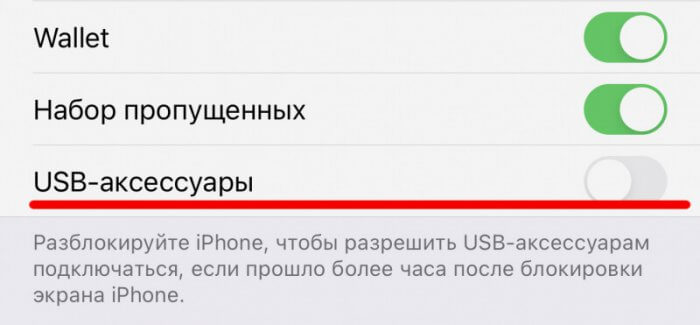

- Не включайте USB аксессуары. Устройства для взлома GrayKey и Celebrite распознаются как аксессуары и получают значительно больше доступа, чем следует. Не включайте эту опцию, так вы замедлите скорость и возможность перебора. Конечно, это также зависит от процессора вашего устройства, однако опцию лучше не активировать.

- Проверьте активацию звонка аварийным службам через быстрое нажатие правой клавиши. Эта функция совершает не только быстрый звонок, но и отключает face-id на вашем устройстве. То есть, вам обязательно потребуется ввести код-пароль, чтобы его разблокировать. Для экстремальных ситуаций такая функция однозначно пригодится.

- Посмотрите наличие сертификатов от непроверенных разработчиков. Если у вас есть сертификаты, то убедитесь, что именно вы ставили данное приложение и знаете, что это за сертификаты и для чего они нужны. Если нет, то возможно, что кто-то посторонний поставил что-то на ваш телефон.

- Не делайте резервные копии для WhatsApp. Facebook прямо предупреждает, что эти резервные копии не шифруются, так что стоит от них вовсе отказаться. Да, это усложняет переезд со старого устройства на новое, но безопасность важнее.

Эти простые шаги точно помогут вам и обезопасят Apple устройство от взлома или проникновения вирусных программ.